Geekflare wordt ondersteund door ons publiek. We kunnen aangesloten commissies verdienen door links op deze site te kopen.

-

Platform Engineering versus DevOps: hoe verschillen ze?

Wil je inzicht krijgen in de wereld van platform engineering en DevOps? Hier onderzoeken we de belangrijkste verschillen tussen platform engineering en DevOps.

Platform Engineering versus DevOps: hoe verschillen ze?

Wil je inzicht krijgen in de wereld van platform engineering en DevOps? Hier onderzoeken we de belangrijkste verschillen tussen platform engineering en DevOps. -

Cloud Security Posture Management (CSPM) uitgelegdIdentificeer en verhelp misconfiguratieproblemen en risico's in de cloudinfrastructuur met behulp van Cloud Security Posture Management (CSPM). Lees verder om meer te weten.

-

Privilege-escalatieaanvallen, preventietechnieken en hulpmiddelenPrivilege-escalatieaanvallen vinden plaats wanneer kwaadwillenden misbruik maken van verkeerde configuraties, bugs, zwakke wachtwoorden en andere kwetsbaarheden waardoor ze toegang krijgen tot beschermde bedrijfsmiddelen.

-

SRE en DevOps vergelijken: benaderingen, doelen en samenwerkingSite Reliability Engineering (SRE) en DevOps zijn benaderingen die de productlevenscyclus verbeteren door verbeterde samenwerking. Maar kent u hun grote verschil? Stem af om meer te weten!

-

9 Best Managed Detection and Response (MDR)-oplossingen om de beveiligingshouding te verbeterenOp zoek naar de beste Managed Detection and Response (MDR)-oplossing voor uw bedrijf? Hier hebben we de beste MDR-oplossingen samengesteld, samen met hun belangrijkste functies.

-

8 beste phishing-simulatiesoftware om uw bedrijfsbeveiliging toekomstbestendig te makenVecht tegen phishing en andere bedreigingen met de beste phishing-simulatiesoftware van dit moment. Ontdek de belangrijkste functies en pas degene aan die aan uw eisen voldoet.

-

Hoe Microservices-architectuur werkt

Microservice-architectuur is een softwareontwikkelingsbenadering die bestaat uit kleine onafhankelijke services. Ontdek de voordelen, tools, use cases, kenmerken en meer.

Hoe Microservices-architectuur werkt

Microservice-architectuur is een softwareontwikkelingsbenadering die bestaat uit kleine onafhankelijke services. Ontdek de voordelen, tools, use cases, kenmerken en meer. -

Wat is eenmalige aanmelding en hoe werkt het? Voor- en nadelen

Single Sign-On (SSO) stelt gebruikers of organisaties in staat om met één ID toegang te krijgen tot al hun diensten en applicaties. Ontdek hoe het werkt, de voordelen, nadelen en meer.

Wat is eenmalige aanmelding en hoe werkt het? Voor- en nadelen

Single Sign-On (SSO) stelt gebruikers of organisaties in staat om met één ID toegang te krijgen tot al hun diensten en applicaties. Ontdek hoe het werkt, de voordelen, nadelen en meer. -

Wat is cyberveerkracht en hoe verschilt het van cyberbeveiliging?

Wilt u een effectieve strategie inzetten om uw organisatie te beschermen tegen cyberaanvallen? Ontdek de cyberweerbaarheidsstrategie, voordelen, leermiddelen en meer.

Wat is cyberveerkracht en hoe verschilt het van cyberbeveiliging?

Wilt u een effectieve strategie inzetten om uw organisatie te beschermen tegen cyberaanvallen? Ontdek de cyberweerbaarheidsstrategie, voordelen, leermiddelen en meer. -

Phishing Attack 101: hoe u uw bedrijf kunt beschermen

Wilt u uw gevoelige gegevens beschermen tegen kwaadwillende actoren? Bekijk de gids over phishingaanvallen, hun typen en maatregelen om dit te voorkomen.

Phishing Attack 101: hoe u uw bedrijf kunt beschermen

Wilt u uw gevoelige gegevens beschermen tegen kwaadwillende actoren? Bekijk de gids over phishingaanvallen, hun typen en maatregelen om dit te voorkomen. -

Inzicht in Real User Monitoring voor websites en applicaties

Real User Monitoring (RUM) is een testtechniek die de interacties van de gebruiker met de websitepagina's of app verzamelt en analyseert.

Inzicht in Real User Monitoring voor websites en applicaties

Real User Monitoring (RUM) is een testtechniek die de interacties van de gebruiker met de websitepagina's of app verzamelt en analyseert. -

10 beste tools voor gegevensbeheer voor middelgrote tot grote bedrijven

Gegevensbeheer verwijst naar de combinatie van concepten, procedures, processen en praktijken, evenals de bijbehorende systemen die een organisatie de mogelijkheid geven om haar gegevensbronnen te optimaliseren.

10 beste tools voor gegevensbeheer voor middelgrote tot grote bedrijven

Gegevensbeheer verwijst naar de combinatie van concepten, procedures, processen en praktijken, evenals de bijbehorende systemen die een organisatie de mogelijkheid geven om haar gegevensbronnen te optimaliseren. -

TCP versus UDP: een introductiegids

Leer de verschillen tussen TCP en UDP en hun use cases om het beste protocol te bepalen bij het implementeren van een netwerkservice.

TCP versus UDP: een introductiegids

Leer de verschillen tussen TCP en UDP en hun use cases om het beste protocol te bepalen bij het implementeren van een netwerkservice. -

Tableau versus Power BI: de betere keuze in 2023?

Tableau en Power BI zijn twee populaire datavisualisatietools waarmee bedrijven belangrijke bedrijfsinformatie kunnen verzamelen, analyseren en weergeven.

Tableau versus Power BI: de betere keuze in 2023?

Tableau en Power BI zijn twee populaire datavisualisatietools waarmee bedrijven belangrijke bedrijfsinformatie kunnen verzamelen, analyseren en weergeven. -

Hoe installeer ik pfSense Firewall op Ubuntu en CentOS?

De pfSense-software is een open-source firewall- en routeroplossing gebaseerd op het FreeBSD-besturingssysteem. De pfSense is geschikt voor kleine en middelgrote bedrijven en biedt een goedkope, speciale firewall- en routeroplossing voor fysieke en virtuele computernetwerken.

Hoe installeer ik pfSense Firewall op Ubuntu en CentOS?

De pfSense-software is een open-source firewall- en routeroplossing gebaseerd op het FreeBSD-besturingssysteem. De pfSense is geschikt voor kleine en middelgrote bedrijven en biedt een goedkope, speciale firewall- en routeroplossing voor fysieke en virtuele computernetwerken. -

9 beste oplossingen voor netwerkconfiguratiebeheer

Naarmate netwerken blijven evolueren en in omvang toenemen, worden de configuraties complexer en uitdagender om te beheren met behulp van conventionele handmatige methoden.

9 beste oplossingen voor netwerkconfiguratiebeheer

Naarmate netwerken blijven evolueren en in omvang toenemen, worden de configuraties complexer en uitdagender om te beheren met behulp van conventionele handmatige methoden. -

11 GRATIS online penetratietest (Pentest) tools om de beveiliging van applicaties te testen

Penetratietesten is het proces waarbij beveiligingsproblemen in applicaties praktisch worden beoordeeld om vast te stellen of aanvallers deze kunnen misbruiken en de systemen kunnen compromitteren.

11 GRATIS online penetratietest (Pentest) tools om de beveiliging van applicaties te testen

Penetratietesten is het proces waarbij beveiligingsproblemen in applicaties praktisch worden beoordeeld om vast te stellen of aanvallers deze kunnen misbruiken en de systemen kunnen compromitteren. -

9 platforms voor gegevensbescherming in de cloud om uw gegevens flexibel en veilig te houden

In een gegevensopslag in de cloud, waar het IT-team geen controle heeft over waar de gegevens worden opgeslagen door de cloudprovider, is een robuust gegevensbeschermingssysteem een must.

9 platforms voor gegevensbescherming in de cloud om uw gegevens flexibel en veilig te houden

In een gegevensopslag in de cloud, waar het IT-team geen controle heeft over waar de gegevens worden opgeslagen door de cloudprovider, is een robuust gegevensbeschermingssysteem een must. -

40 beste voorbeelden van de opdracht Zoeken in Linux

De opdracht Find van Linux is een krachtige tool waarmee systeembeheerders bestanden en mappen kunnen lokaliseren en beheren op basis van een breed scala aan zoekcriteria. Het kan mappen en bestanden vinden op naam, type of extensie, grootte, machtigingen, enz.

40 beste voorbeelden van de opdracht Zoeken in Linux

De opdracht Find van Linux is een krachtige tool waarmee systeembeheerders bestanden en mappen kunnen lokaliseren en beheren op basis van een breed scala aan zoekcriteria. Het kan mappen en bestanden vinden op naam, type of extensie, grootte, machtigingen, enz. -

Wat is DNS-cachevergiftiging - hoe het werkt en preventiemaatregelen?

DNS-cachevergiftiging is het injecteren van valse of vervalste vermeldingen in de DNS-cache om gebruikers om te leiden naar kwaadwillende websites.

Wat is DNS-cachevergiftiging - hoe het werkt en preventiemaatregelen?

DNS-cachevergiftiging is het injecteren van valse of vervalste vermeldingen in de DNS-cache om gebruikers om te leiden naar kwaadwillende websites. -

10 beste tools voor respons op beveiligingsincidenten voor kleine tot grote ondernemingen

Hulpprogramma's voor incidentrespons identificeren, voorkomen en reageren op verschillende beveiligingsbedreigingen en aanvallen gericht op uw ICT-systemen. Hier zijn enkele van de beste tools.

10 beste tools voor respons op beveiligingsincidenten voor kleine tot grote ondernemingen

Hulpprogramma's voor incidentrespons identificeren, voorkomen en reageren op verschillende beveiligingsbedreigingen en aanvallen gericht op uw ICT-systemen. Hier zijn enkele van de beste tools. -

Docker installeren op Ubuntu, CentOS, Debian en Windows

Een stapsgewijze handleiding om Docker op uw favoriete besturingssysteem te installeren.

Docker installeren op Ubuntu, CentOS, Debian en Windows

Een stapsgewijze handleiding om Docker op uw favoriete besturingssysteem te installeren. -

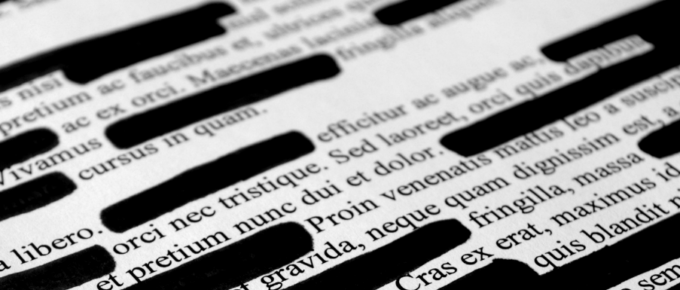

Wat is redactie? 8 beste redactiesoftware om gevoelige gegevens te verbergen

Redactiesoftware is een hulpmiddel dat tekst, afbeeldingen, audio en andere inhoud met privé-, gevoelige of vertrouwelijke informatie kan doorzoeken en verwijderen.

Wat is redactie? 8 beste redactiesoftware om gevoelige gegevens te verbergen

Redactiesoftware is een hulpmiddel dat tekst, afbeeldingen, audio en andere inhoud met privé-, gevoelige of vertrouwelijke informatie kan doorzoeken en verwijderen. -

Hoe Platform as a Service (PaaS)-omgevingen te beveiligen?

Gebruikt u PaaS voor uw applicaties, maar weet u niet zeker hoe u deze moet beveiligen?

Hoe Platform as a Service (PaaS)-omgevingen te beveiligen?

Gebruikt u PaaS voor uw applicaties, maar weet u niet zeker hoe u deze moet beveiligen?

Geef uw bedrijf kracht

Enkele tools en services om uw bedrijf te laten groeien.

-

Invicti gebruikt de Proof-Based Scanning™ om automatisch de geïdentificeerde kwetsbaarheden te verifiëren en binnen enkele uren bruikbare resultaten te genereren.Probeer Invicti

-

Webscraping, residentiële proxy, proxymanager, web-unlocker, zoekmachine-crawler en alles wat u nodig hebt om webgegevens te verzamelen.Probeer Brightdata

-

Monday.com is een alles-in-één werk-OS om u te helpen bij het beheren van projecten, taken, werk, verkoop, CRM, operaties, workflowsEn nog veel meer.Probeer Monday

-

Intruder is een online kwetsbaarheidsscanner die zwakke plekken in de cyberbeveiliging in uw infrastructuur opspoort om kostbare datalekken te voorkomen.Probeer Intruder